如何發現并應對攻擊者使用的“中間人”網絡漏洞

在當前的網絡安全領域中,“中間人”網絡漏洞成為了一種非常常見的威脅。攻擊者通過這種漏洞,在通信過程中偷窺并篡改數據包,從而能夠竊取敏感信息或者干擾網絡通信。本文將詳細介紹這種漏洞的工作原理以及如何發現并防范這種攻擊。

1. 中間人攻擊的工作原理

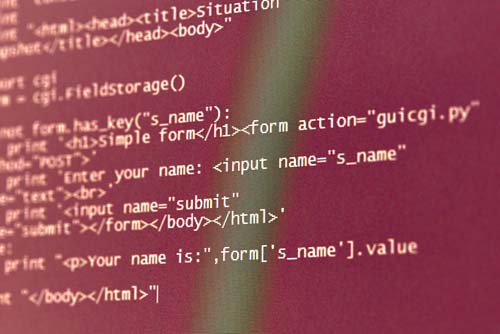

在正常情況下,網絡通信是由客戶端和服務器之間直接進行的,數據包在兩者之間傳遞,如下圖所示。

然而,在中間人攻擊中,攻擊者會利用某種方式介入到通信過程中,成為客戶端和服務器之間的“中間人”,如下圖所示。

通過這種方式,攻擊者可以竊取或篡改通信中的數據包,使得客戶端和服務器之間的通信無法保證安全性和完整性。

以 HTTPS 通信為例,正常情況下,客戶端可以通過 SSL/TLS 建立安全連接,實現數據傳輸的加密和簽名,保證數據完整性和安全性。然而,如果攻擊者成功進行了中間人攻擊,他將會替換原本的 SSL/TLS 證書,使得客戶端和服務器之間建立的連接實際上是由攻擊者控制的。攻擊者可以輕松地“竊聽”雙方傳輸的信息,并對通信數據進行篡改。

2. 如何發現中間人攻擊

針對中間人攻擊,我們需要能夠及時發現并應對這種威脅。常見的檢測中間人攻擊的方式包括以下幾種:

2.1. 檢查證書有效性

在 HTTPS 通信中,客戶端會驗證服務器的 SSL/TLS 證書是否被信任,以此確認是否建立安全連接。如果證書未經驗證或者不可信,則有可能是攻擊者偽造了證書,進行了中間人攻擊。因此,我們可以通過檢查證書有效性來發現中間人攻擊。

2.2. 檢測數據篡改

在中間人攻擊中,攻擊者可能會篡改通信數據,例如插入惡意代碼、修改顯示內容等。因此,我們可以通過檢測數據是否被篡改來發現是否有中間人攻擊。

2.3. 檢查網絡流量

在進行中間人攻擊時,攻擊者需要通過自己的電腦來中轉通信數據。因此,在網絡中存在大量的流量,也就是說,攻擊者會成為整個網絡通信的瓶頸。因此,我們可以通過檢查網絡流量來發現是否存在中間人攻擊。

3. 如何應對中間人攻擊

應對中間人攻擊的方式主要包括以下幾種:

3.1. 使用 SSL 綁定 IP 地址

SSL 綁定 IP 地址是一種防止中間人攻擊的技術,它可以讓服務器在建立連接時,根據客戶端的 IP 地址來選擇對應的證書。這樣一來,如果攻擊者想要偽造證書,就需要同時獲得客戶端的 IP 地址,這樣攻擊的難度就會大大增加。

3.2. 使用 HSTS

HSTS(HTTP Strict Transport Security)是一種強制使用 HTTPS 加密通信的技術。當客戶端第一次訪問網站時,服務器會通過 HTTP 頭文件向客戶端發送 HSTS 規則,要求客戶端必須使用 HTTPS 訪問該網站。這可以防止攻擊者通過中間人攻擊偽造證書,從而達到竊取數據的目的。

3.3. 定期更換 SSL/TLS 證書

攻擊者很難通過抓取網絡流量來獲取長期有效的 SSL/TLS 證書,因此,定期更換證書可以降低被攻擊的風險。此外,更換證書還可以避免證書過期或者被吊銷的情況。

總結

中間人攻擊是一種常見的網絡攻擊手段,攻擊者通過竊聽和篡改通信數據,達到竊取敏感信息的目的。針對中間人攻擊,我們可以采用多種技術手段來發現和應對這種攻擊,例如檢查證書有效性、檢測數據篡改和檢查網絡流量等。在實際應用中,可以結合使用多種手段,以提高網絡安全防御的能力。

以上就是IT培訓機構千鋒教育提供的相關內容,如果您有web前端培訓,鴻蒙開發培訓,python培訓,linux培訓,java培訓,UI設計培訓等需求,歡迎隨時聯系千鋒教育。

京公網安備 11010802030320號

京公網安備 11010802030320號